Standard ACLs چیست؟ آموزش راه اندازی Standard ACL سیسکو

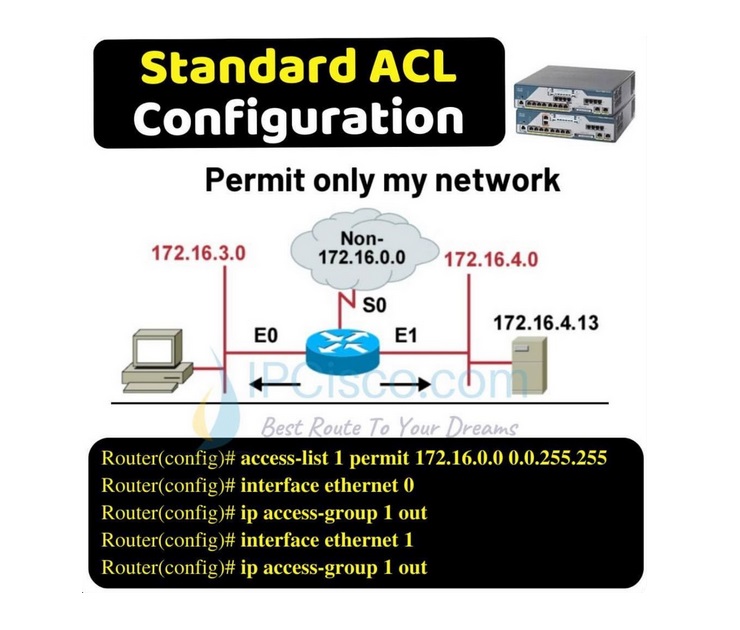

در مقاله قبلی با مفاهیم و عملکرد Access Control List یا ACL آشنا شدیم در این آموزش یکی از انواع ACL را معرفی و نحوی تنظیم و استفاده از آن را بیان می کنیم ، سیسکو دو نوع Access list با نام های Standard ACL و Extended ACL معرفی کرده است. Standard ACL قدیمی ترین و ساده […]